VPNとは?VPN仮想プライベートネットワークのメリットとデメリット

VPNとは何か、そのメリットとデメリットは何でしょうか?WebTech360と一緒に、VPNの定義、そしてこのモデルとシステムを仕事にどのように適用するかについて考えてみましょう。

オンラインプライバシーは今や必須事項です。特に、ユーザーデータを窃取する手法が絶えず増加している現状ではなおさらです。このニーズを認識し、主要なオンラインメッセージングサービスは、エンドツーエンド暗号化と呼ばれる技術を採用し、ユーザーの会話を安全に保護しています。

しかし、エンドツーエンド暗号化とはどういう意味でしょうか?そして実際にはどのように機能するのでしょうか?この記事で詳しく見ていきましょう。

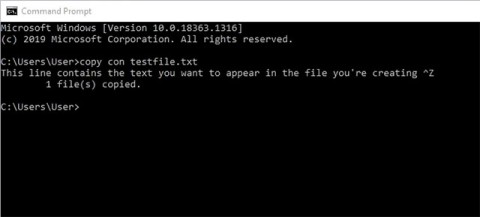

コーディングの基礎を学ぶ

暗号化とは、情報をコードに変換し、情報の真の意味を隠すことです。

復号化とは、このコードを元の情報に戻し、その意味を復元することです。これは暗号化の逆のメカニズムです。

なぜ暗号化が必要なのでしょうか?

オンラインで何かを送信するとき、それがメッセージ、コメント、画像などであっても、そこには何らかの「情報」が含まれています。ここで理解しておくべきことは、メッセージや画像自体には価値がなく、そこに含まれる情報に価値があるということです。人々がそれを見て解釈できる情報があるからこそ、価値があるのです。では、送信したメッセージや画像がインターネットを介して第三者にも見られてしまったらどうなるでしょうか?相手はあなたが伝えようとしている情報を理解してしまいます。では、暗号化と復号化はどうでしょうか?ここでエンドツーエンド暗号化が役立ちます。

エンドツーエンド暗号化とは何ですか?

送信したいメッセージや画像を暗号化し、インターネット上で「秘密」コードとして送信します。この「秘密」コードを解読できるのは受信者だけです。このプロセスはエンドツーエンド暗号化と呼ばれます。

簡単に言えば、エンドツーエンド暗号化とは、送信者と受信者間の通信の機密性を確保し、第三者による情報へのアクセスを防止することです。これを可能にするツールとテクノロジーは、ユーザーが使用する(可能性のある)メッセージングアプリやその他のソフトウェアに組み込まれています。

エンドツーエンド暗号化はどのように機能しますか?

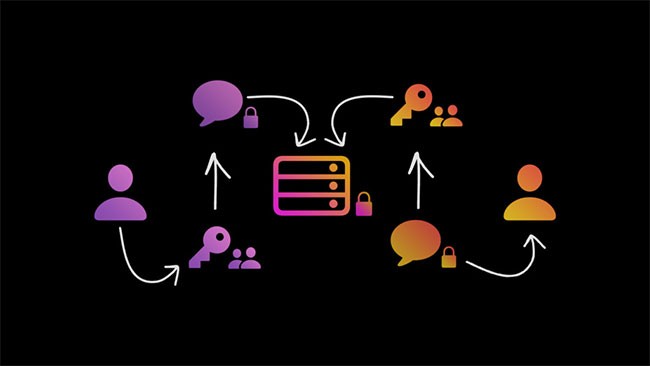

エンドツーエンド暗号化の目的は、送信者と受信者の間で侵入者による情報の盗難を防ぐことです。先ほど説明したシナリオに戻りましょう。あなたは誰かにメッセージを送信しています。

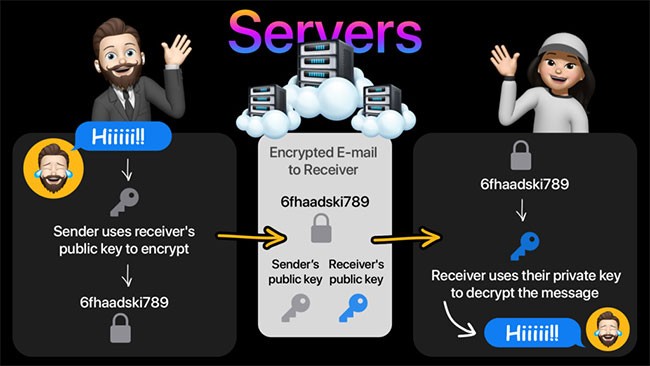

エンドツーエンド暗号化サービスを利用する場合、公開鍵と秘密鍵のペアが提供されます。これらの鍵は暗号化と復号化に役立ちます。さらに、メッセージングアプリには、データの暗号化または復号化に使用される数学関数で構成されたアルゴリズムが搭載されています。

誰かにメッセージを送信すると、相手のチャットボックスに対応する公開鍵が提供されます。この公開鍵は、メッセージアプリに組み込まれたアルゴリズムを用いてメッセージを暗号化するために使用されます。この公開鍵は、受信者のデバイスと、その人がメッセージを受信しているという事実を識別するのに役立ちます。

受信者は秘密鍵を使用してメッセージを復号し、送信したメッセージ内の情報を解釈します。この秘密鍵は受信者のデバイスにのみ存在し、受信者のデバイス固有のものです。そのため、受信者以外の誰もメッセージを復号することはできません。この時点で、エンドツーエンドの暗号化が成功しています。

これがエンドツーエンド暗号化の仕組みの基本原理です。ただし、すべてのサービスがエンドツーエンド暗号化を使用しているわけではありません。一部のツールでは、代わりにトランスポート層暗号化技術が使用されることがよくあります。では、これら2つの技術の違いは何でしょうか?

エンドツーエンド暗号化は他の種類の暗号化とどう違うのでしょうか?

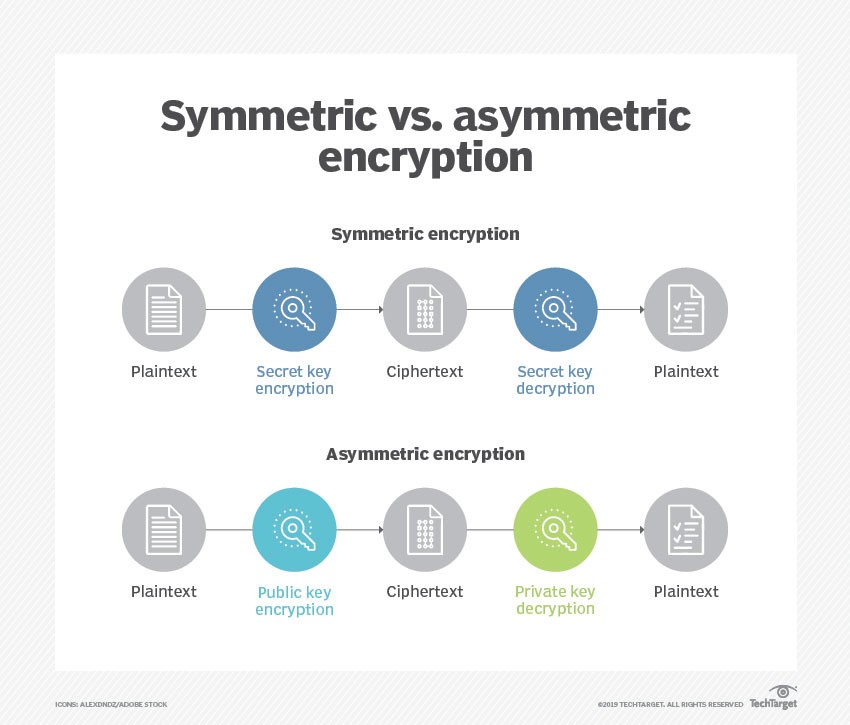

エンドツーエンド暗号化が他の暗号化システムと比べて独特なのは、エンドポイント(送信者と受信者)のみがメッセージを復号して読むことができる点です。対称鍵暗号化(単一鍵暗号化または秘密鍵暗号化とも呼ばれます)も、送信者から受信者まで連続した暗号化レイヤーを提供しますが、メッセージの暗号化には1つの鍵のみを使用します。

単一鍵暗号化で使用される鍵は、パスワード、コード、またはランダムに生成された数字列などであり、メッセージの受信者に送信され、受信者はメッセージを復号することができます。鍵は複雑で、仲介者には意味不明な文字列に見えることもあります。しかし、仲介者が鍵を持っていた場合、鍵がどれだけ大幅に変更されたとしても、メッセージは傍受、復号、そして読み取られる可能性があります。2つの鍵を使用するエンドツーエンド暗号化では、仲介者が鍵にアクセスしてメッセージを復号することを防止できます。

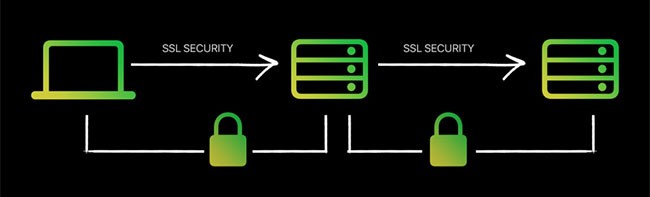

もう一つの標準的な暗号化戦略は、転送中の暗号化です。この戦略では、メッセージは送信者によって暗号化され、中間地点(メッセージングサービスプロバイダーが所有するサードパーティサーバー)で意図的に復号され、その後再び暗号化されて受信者に送信されます。メッセージは転送中は判読できず、2鍵暗号化を使用できますが、最終受信者に到達する前に復号されるため、エンドツーエンド暗号化は使用されません。

エンドツーエンド暗号化と同様に、転送中の暗号化は、メッセージが途中で傍受されることを防ぎますが、復号化される中間段階で潜在的な脆弱性を生み出します。トランスポート層セキュリティ(TLS)暗号化プロトコルは、転送中の暗号化の一例です。

エンドツーエンド暗号化とトランスポート層暗号化の違いは何ですか?

前述の通り、すべてのサービスがエンドツーエンドで暗号化されているわけではありません。しかし、暗号化が全く行われていないというわけではありません。ウェブサイトで最も一般的な暗号化は、TLS(トランスポート層セキュリティ)です。

このタイプの暗号化とエンドツーエンド暗号化との唯一の違いは、TLSでは暗号化が送信者のデバイスで行われ、サーバーで復号化される点です。したがって、真のエンドツーエンド暗号化ではありませんが、高いレベルのセキュリティを提供し、ユーザー情報を保護することができます。

これは転送中の暗号化とも呼ばれます。つまり、サービスプロバイダーは自社のサーバーを通じてすべてのメッセージにアクセスできるということです。Instagramの古いメッセージはアプリをリロードすれば簡単に見ることができますが、WhatsAppでは見られないのはそのためです。メッセージを復元するには、バックアップファイルをダウンロードし、デバイスで復号化する必要があります。

エンドツーエンド暗号化はどのように使用されますか?

エンドツーエンド暗号化は、金融、医療、通信業界など、データセキュリティが求められるあらゆる分野で利用されています。企業がプライバシーやデータセキュリティに関する法律や規制を遵守するために、エンドツーエンド暗号化が利用されるケースが多くあります。

例えば、電子POSシステムプロバイダーは、顧客のクレジットカード情報などの機密情報を保護するために、E2EEを製品に組み込むことができます。E2EEを組み込むことで、小売業者はカード番号、磁気ストライプデータ、セキュリティコードをクライアントデバイスに保存しないことを義務付けるPCIデータセキュリティ基準(PCI DSS)に準拠できるようになります。

エンドツーエンドの暗号化は何から保護しますか?

E2EE は次の 2 つの脅威から保護します。

エンドツーエンド暗号化では保護されないものは何ですか?

E2EE キー交換は、既知のアルゴリズムと現在の計算能力では解読不可能であると考えられていますが、暗号化方式には次の 3 つを含むいくつかの潜在的な弱点が確認されています。

エンドツーエンド暗号化のメリットとデメリット

エンドツーエンド暗号化の利点をいくつか紹介します。

エンドツーエンド暗号化の欠点は次のとおりです。

エンドツーエンド暗号化のメリットとデメリットは以上です。機密性の高いメッセージを送信していない場合でも、エンドツーエンド暗号化を有効にするべきかどうかまだ迷っている場合は、答えは「はい」です。なぜ他人にデータへのアクセスを許可するのでしょうか?

エンドツーエンド暗号化された人気のメッセージングアプリ

iPhoneとAndroid向けの、エンドツーエンド暗号化に対応したおすすめのメッセージングアプリをいくつかご紹介します。これらを使えば、メッセージのセキュリティをさらに強化できます。

1. WhatsAppメッセージツール

人気のメッセージングアプリWhatsAppはエンドツーエンドの暗号化をサポートしています。以下のリンクからiPhoneとAndroidの両方にダウンロードしてインストールできます。

2. シグナルプライベートメッセージツール

Signalは、iPhoneとAndroid向けの機能豊富なエンドツーエンド暗号化メッセージングアプリです。WhatsAppよりもモダンなユーザーインターフェースを備えています。

iPhone用Signalをダウンロード Android用Signalをダウンロード

3. iメッセージ

ご存知の通り、iMessageはAppleユーザーにとって定番のメッセージングアプリです。iMessage上のすべてのメッセージとファイルはエンドツーエンドで暗号化されます。ただし、クロスプラットフォームではないため、Androidでは利用できません。

4. テレグラム

Telegramは、誰もがメインのメッセージアプリとして使いたい、そしてWhatsAppユーザー全員に切り替えてほしいと願う、機能豊富なメッセージアプリです。エンドツーエンドの暗号化を提供していますが、これはオプションです。このオプションは「シークレットチャット」と呼ばれています。

これらはすべて、暗号化されたプライベートメッセージング用にこの記事で推奨できる人気のアプリです。

エンドツーエンド暗号化について知っておくべきことは以上です。この記事がお役に立てば幸いです。

VPNとは何か、そのメリットとデメリットは何でしょうか?WebTech360と一緒に、VPNの定義、そしてこのモデルとシステムを仕事にどのように適用するかについて考えてみましょう。

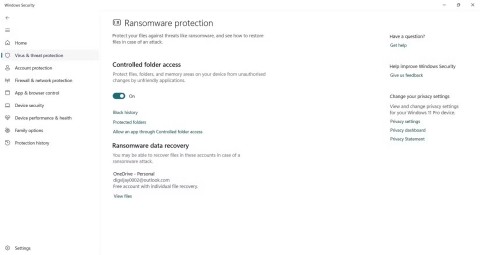

Windows セキュリティは、基本的なウイルス対策だけにとどまりません。フィッシング詐欺の防止、ランサムウェアのブロック、悪意のあるアプリの実行防止など、様々な機能を備えています。しかし、これらの機能はメニューの階層構造に隠れているため、見つけにくいのが現状です。

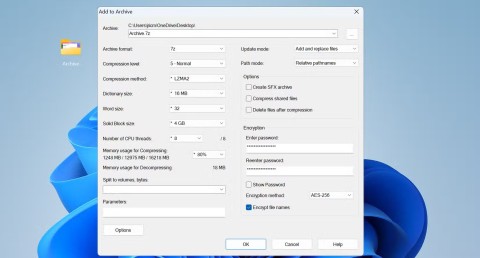

一度学んで実際に試してみると、暗号化は驚くほど使いやすく、日常生活に非常に実用的であることがわかります。

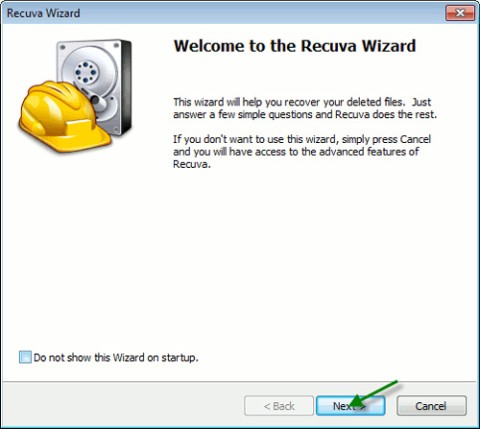

以下の記事では、Windows 7で削除されたデータを復元するためのサポートツールRecuva Portableの基本操作をご紹介します。Recuva Portableを使えば、USBメモリにデータを保存し、必要な時にいつでも使用できます。このツールはコンパクトでシンプルで使いやすく、以下のような機能を備えています。

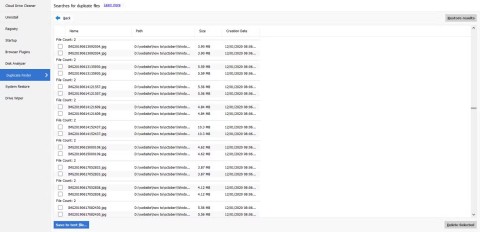

CCleaner はわずか数分で重複ファイルをスキャンし、どのファイルを安全に削除できるかを判断できるようにします。

Windows 11 でダウンロード フォルダーを C ドライブから別のドライブに移動すると、C ドライブの容量が削減され、コンピューターの動作がスムーズになります。

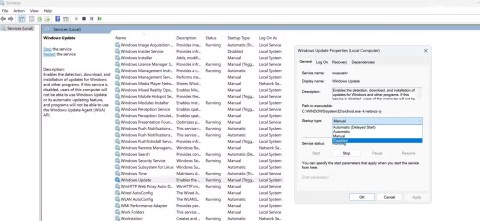

これは、Microsoft ではなく独自のスケジュールで更新が行われるように、システムを強化および調整する方法です。

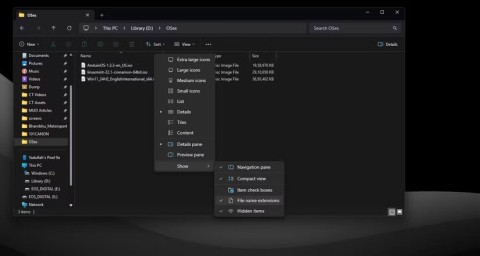

Windows ファイルエクスプローラーには、ファイルの表示方法を変更するためのオプションが多数用意されています。しかし、システムのセキュリティにとって非常に重要なオプションが、デフォルトで無効になっていることをご存知ない方もいるかもしれません。

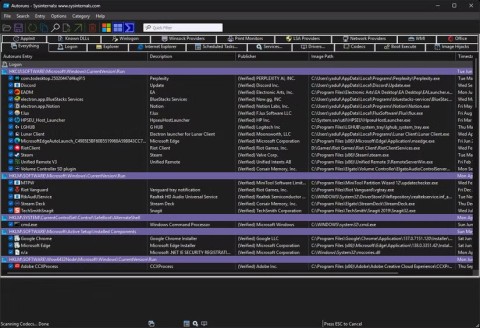

適切なツールを使用すれば、システムをスキャンして、システムに潜んでいる可能性のあるスパイウェア、アドウェア、その他の悪意のあるプログラムを削除できます。

以下は、新しいコンピュータをインストールするときに推奨されるソフトウェアのリストです。これにより、コンピュータに最も必要な最適なアプリケーションを選択できます。

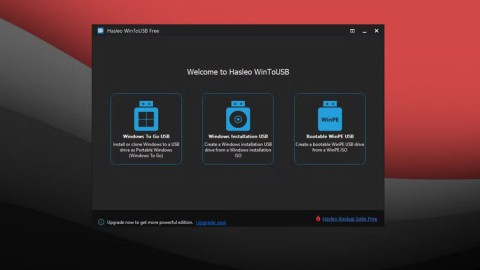

フラッシュドライブにオペレーティングシステム全体を保存しておくと、特にノートパソコンをお持ちでない場合、非常に便利です。しかし、この機能はLinuxディストリビューションに限ったものではありません。Windowsインストールのクローン作成に挑戦してみましょう。

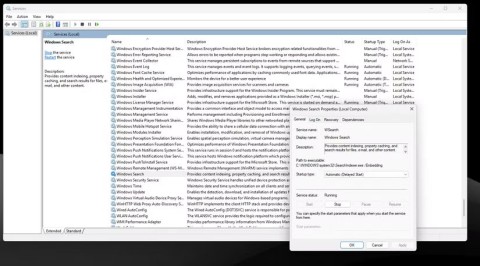

これらのサービスのいくつかをオフにすると、日常の使用に影響を与えずに、バッテリー寿命を大幅に節約できます。

Ctrl + Z は、Windows で非常によく使われるキーの組み合わせです。基本的に、Ctrl + Z を使用すると、Windows のすべての領域で操作を元に戻すことができます。

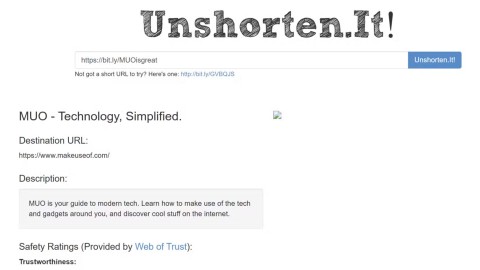

短縮URLは長いリンクを簡潔にするのに便利ですが、実際のリンク先を隠すことにもなります。マルウェアやフィッシング詐欺を回避したいのであれば、盲目的にリンクをクリックするのは賢明ではありません。

長い待ち時間の後、Windows 11 の最初のメジャー アップデートが正式にリリースされました。

PCのハードドライブに数千枚の写真が溜まり、フォルダ名がめちゃくちゃで欲しい写真を探すのが大変なら、本当にストレスですよね。全体のアルバムを漁るのも時間の無駄です。専門の写真整理プログラムがこの問題を完璧に解決してくれます。

Windows で Win+G ショートカットが機能しないのは困りものですか? 簡単な再起動から高度な解決策まで、ゲーム バーの問題に関する実証済みのトラブルシューティング手順を見つけて、ゲーム ツールバーを簡単に復元しましょう。

Windows 11のネットワークブリッジエラーでお困りですか?この包括的なガイドでは、接続の問題を解決し、ネットワーク設定を最適化して、迅速にオンライン状態に戻るための実証済みのトラブルシューティング手順をご案内します。シームレスなブリッジ接続のための専門家のヒントもご覧ください。

Windows 11 で Android Studio エミュレータのエラーに悩まされていませんか?クラッシュ、ブラックスクリーン、HAXM のエラーといったよくある問題に対する実証済みの解決策をご紹介します。今すぐ開発環境をスムーズに稼働させましょう。

Windows 11のストレージセンスを活用して、不要なファイルを自動的に削除し、ストレージを管理し、PCをスムーズに動作させる方法をご紹介します。最適な結果を得るためのヒントを交えたステップバイステップガイドです。

Windows 11でDiscordのアップデートループやクラッシュに悩まされていませんか?実証済みのステップバイステップの解決策で、問題を迅速に解決し、シームレスなゲームチャットを取り戻しましょう。最新の2026パッチにアップデートされています。

マルチGPU構成のWindows 11で透明化の問題に悩まされていませんか?スムーズな映像を復元し、パフォーマンスを向上させ、ちらつきを解消する実証済みの解決策をご紹介します。ゲーマーとクリエイターのためのステップバイステップガイドです。

Windows 11でPowerShell ISEの非推奨エラーに悩まされていませんか?実証済みのステップバイステップの解決策で、スクリプト作成のパワーを回復しましょう。もうイライラする必要はありません。今すぐスムーズにコーディングに戻りましょう!

Windows 11のTaskbarXでアイコンが中央揃えにならないエラーでお困りですか?タスクバーのアイコンを簡単に再配置するためのステップバイステップの修正方法をご紹介します。最新の調整でシームレスな体験を実現します。

Windows 11 ノートパソコンのバッテリー残量が減らなくてお困りですか?この厄介な問題を解決し、バッテリー寿命を楽々と最適化する実証済みの解決策をご紹介します。ステップバイステップのガイド付き。

Windows 11でWebDAVドライブがマッピングされない問題でお困りですか?WebDAVドライブがマッピングされないエラーを迅速に解決し、ネットワークドライブへのシームレスなアクセスを回復するための、実証済みのステップバイステップの解決策をご紹介します。最適なパフォーマンスを実現するための最新のトラブルシューティングのヒントも掲載しています。

Windows 11 オーディオインターフェース ASIO ドライバーのエラーでお困りですか? シームレスなオーディオ制作を復元するための実証済みの解決策をご紹介します。ミュージシャンやプロデューサーのためのステップバイステップのソリューションです。

Windows 11でWallpaper Engineがクラッシュして困っていませんか?クラッシュを修復し、パフォーマンスを最適化し、滑らかなアニメーション壁紙を復元するための実証済みのトラブルシューティング手順をご紹介します。今すぐデスクトップを元の状態に戻しましょう!

Windows 11のFace IDカメラのIRエラーでお困りですか?実証済みのトラブルシューティング手順で、顔認識を復元し、スムーズなログインを実現しましょう。簡単な解決策と専門家のヒントも掲載しています。

Windows 11のタスクバーの余白やサイズに問題がありますか?余分なスペースをなくし、サイズ変更の問題を解決し、タスクバーをスムーズに操作できるようにする、実証済みの修正方法をご紹介します。すべてのユーザー向けのステップバイステップガイドです。