VPNとは?VPN仮想プライベートネットワークのメリットとデメリット

VPNとは何か、そのメリットとデメリットは何でしょうか?WebTech360と一緒に、VPNの定義、そしてこのモデルとシステムを仕事にどのように適用するかについて考えてみましょう。

多くの人は、お気に入りのサービスからデータ漏洩の警告が出るまで、ダークウェブを真の脅威だとは考えもしませんでした。しかし、この警鐘を鳴らされたことで、彼らはダークウェブ監視サービス「F-Secure ID Protection」を試してみることにしました。

目次

ダークウェブ監視とは、ダークウェブをスキャンして盗難または漏洩された情報を探す行為です。ダークウェブ監視の主な目的は、個人情報がインターネットの隠れた場所に漏洩していないか確認することです。検索対象となる情報には、メールアドレス、電話番号、パスワード、クレジットカード番号、社会保障番号、その他の機密データが含まれます。

ダークウェブ監視サービスは、あなたの代わりに大変な作業をしてくれます。メールアドレス、電話番号、住所、さらには社会保障番号を使ってダークウェブ上の個人情報をスキャンし、見つかった場合は通知してくれます。もし興味があれば、ダークウェブ上に自分のデータがないか確認できる無料ツールがいくつかあります。

しかし、すべてのサービスが積極的なアプローチを提供しているわけではありません。そのため、ダークウェブにデータが流出していないかを確認するだけでなく、積極的な監視サービスを選ぶべきです。そうすれば、既知の侵害、怪しいフォーラム、マーケットプレイスにデータが流出した場合にサービスから警告が届くので、手遅れになる前に対策を講じることができます。

ダークウェブ監視サービスはインターネット上に数多く存在し、オンラインで検索すれば見つけることができます。しかし、多くの人がF-Secureのアイデンティティ(ID)保護サービスを試してみることにしています。

F-Secure ID Protectionは、ダークウェブから漏洩した個人情報を監視することでユーザーのIDを保護するデジタルセキュリティサービスです。継続的なオンラインID監視を含む、包括的なID保護機能を提供します。

このサービスは、メールアドレス、ログイン情報、その他の機密データが既知のデータ侵害や違法なマーケットプレイスで見つかった場合に警告を発します。また、安全なパスワードマネージャーやVPNなどのツールも含まれています。

ただし、これは無料サービスではありません。F-SecureのID Protectionは年間65ドルで、パスワードマネージャー、ダークウェブ監視、侵害アラート、データ侵害発生時の専門サポートなどが含まれています。

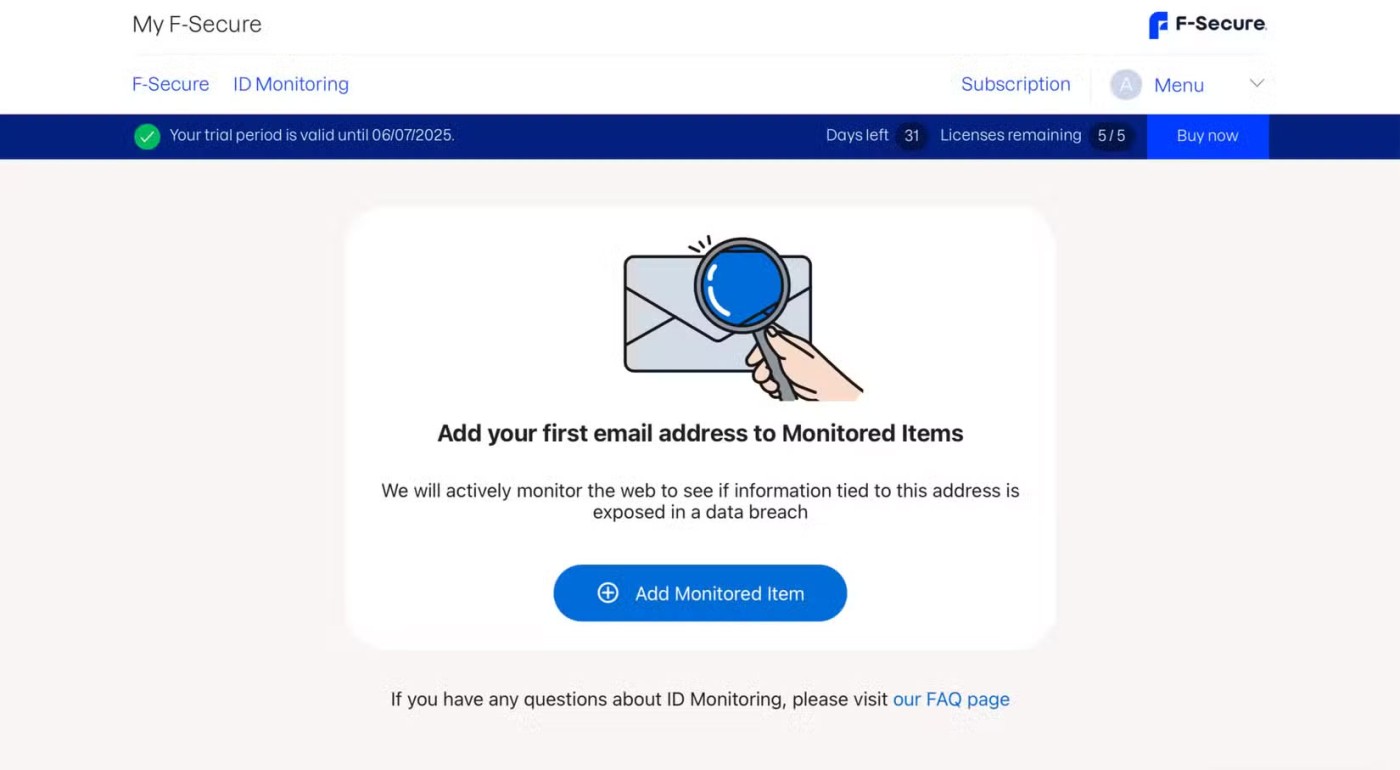

F-SecureのID保護サービスへの登録とダークウェブ監視の設定は非常に簡単です。まず、参加確認のため、登録フォームに必要な情報を入力します。F-SecureはデバイスとIDの両方の保護を提供しているため、初期設定プロセスで保護するデバイスを選択できます。

デバイス保護をスキップ(または後で設定)し、左上の「IDモニタリング」を選択してください。次に、利用規約に同意すると、ダークウェブモニタリングを有効にする準備が整います。 「監視対象アイテムを追加」をクリックし、メールアドレスを入力してください。

送信後、入力されたメールアドレスに確認メールが送信されます。確認後、サービスはダークウェブをスキャンし、過去のデータ漏洩や流出における個人情報を検索し、即座に結果を表示します。

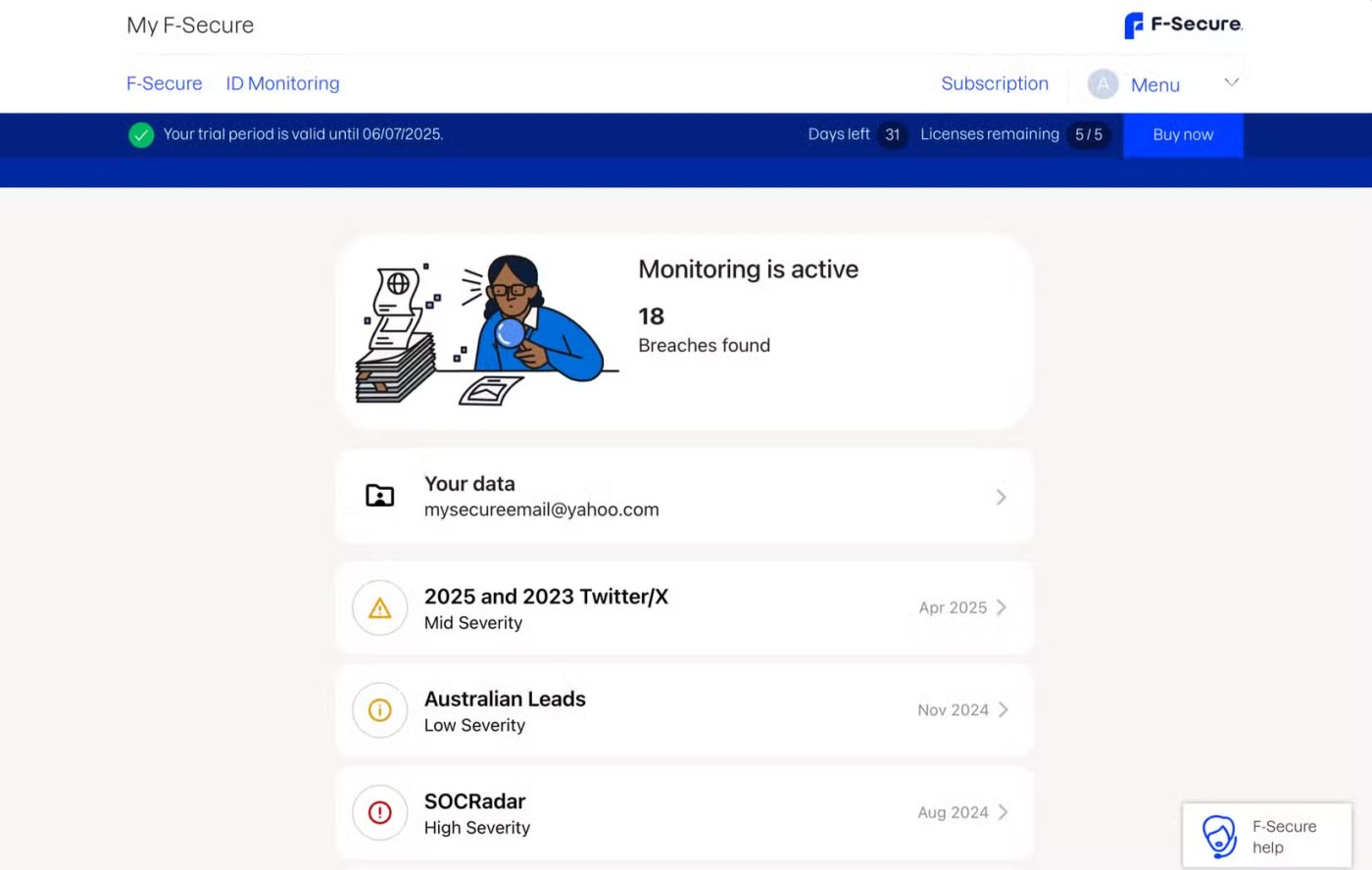

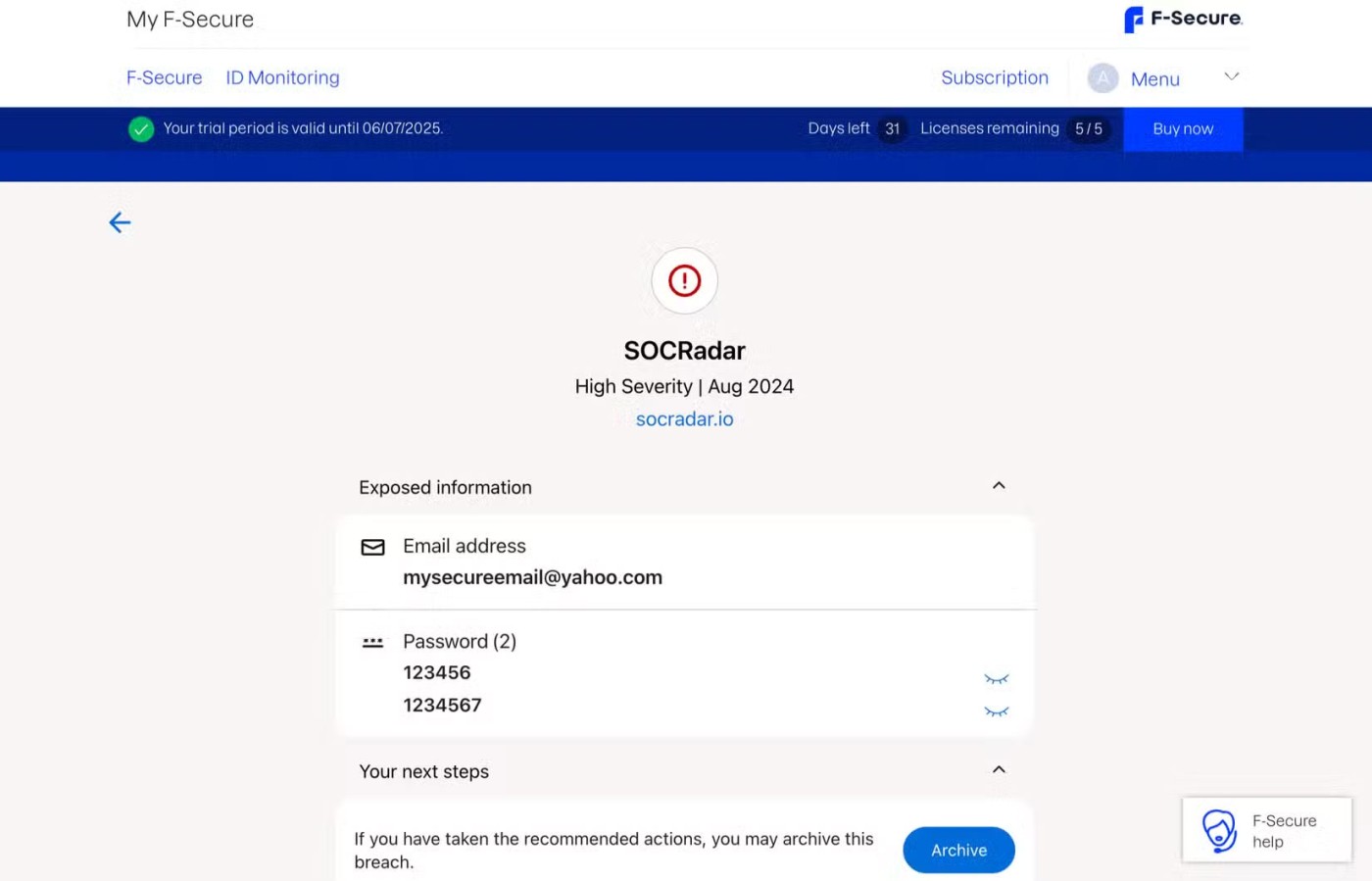

メールで確認した後、あなたのデータがダークウェブ上に存在しているかどうかを確認する必要がありました。F-Secureはすぐにスキャンを実行し、ほぼ即座に結果を返しました。予想通り、スキャンの結果、作成者のデータがダークウェブ上に存在することが示されました。作成者はF-Secure Identity Theft Checkerなどのツールを使用しており、自分のデータが漏洩したという手がかりを持っていました。

しかし、このサービスは結果を分かりやすいダッシュボードに表示し、検知・分析された侵害の総数と、それぞれのデータ発見日を表示します。F-Secureの分析は非常に便利で、日付と漏洩情報だけでなく、それぞれの深刻度を示す便利なアイコンも表示されます。

非常に深刻な情報漏洩には特に注意が必要です。念のため、深刻度の高い情報漏洩にはご注意ください。「深刻度の高い」というラベルは、パスワード、クレジットカード情報、パスポート番号、社会保障番号などが漏洩したことを意味します。

F-Secureでは、各漏洩をクリックすると、どのような情報が漏洩したか、どのような情報が見つかったかなど、詳細情報を確認できます。例えば、パスワードや居住地の都市情報が漏洩した場合、F-Secureは侵害されたデータを表示します。

しかし、最近の侵害の中には、さらに懸念されるものもあります。例えば、例のデータが発見された最新の侵害は2025年4月でしたが、幸いなことに、被害者のメールアドレスX(旧Twitter)、ユーザー名、都市名のみが漏洩しました。2024年には、2件の侵害で同じデータが発見され、被害者は直ちに行動を起こすことになりました。

自分のデータが深刻な侵害に遭うのは、本当に気が重いものです。しかし、F-Secureはお客様を待たせません。ダークウェブで個人データが見つかった場合、次に何をすべきかを明確に示します。

まず、各侵害を確認し、影響を受けたアカウントに対して直ちに対策を講じてください。影響を受けたすべてのサービスについて、当社の安全なパスワード生成ガイドを使用して、強力で固有のパスワードを設定してください。また、セキュリティ強化のため、すべてのアカウントで2要素認証が有効になっていることを確認してください。

メールや漏洩した特定のデータに関する侵害を検知することは非常に重要です。これらのサービスは、ダークウェブ上でデータが発見された場合にアラートを発し、第三者にデータが悪用される前にパスワードの変更、クレジットの凍結、その他のセキュリティ強化措置を講じることを可能にします。

しかし、 「Have I Been Pwned」のようなツールを使えば、これらのアラートを無料で受け取ることができます。無料サービスでも有料サービスでも、そもそもデータ漏洩を防ぐことはできません。有料のダークウェブ監視ツールの価値は、追加機能にあります。クレジットカード情報監視や、個人情報盗難による対象となる損失や手数料を最大100万ドルまで補償する保険を提供しているサービスもあります。

このような追加機能があれば、ダークウェブ監視サービスに料金を支払う価値は確かにあります。特に標的型攻撃のリスクが高い場合はなおさらです。しかし、多くの人にとって、無料ツールと優れたセキュリティ機能があれば十分でしょう。

VPNとは何か、そのメリットとデメリットは何でしょうか?WebTech360と一緒に、VPNの定義、そしてこのモデルとシステムを仕事にどのように適用するかについて考えてみましょう。

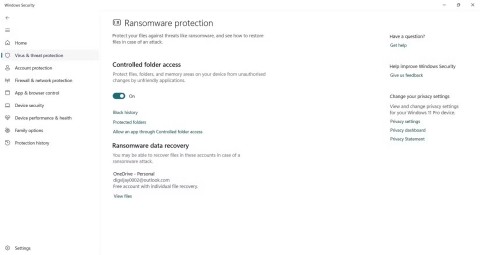

Windows セキュリティは、基本的なウイルス対策だけにとどまりません。フィッシング詐欺の防止、ランサムウェアのブロック、悪意のあるアプリの実行防止など、様々な機能を備えています。しかし、これらの機能はメニューの階層構造に隠れているため、見つけにくいのが現状です。

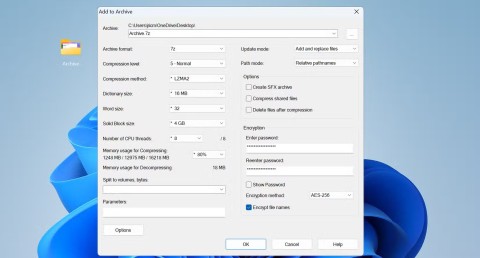

一度学んで実際に試してみると、暗号化は驚くほど使いやすく、日常生活に非常に実用的であることがわかります。

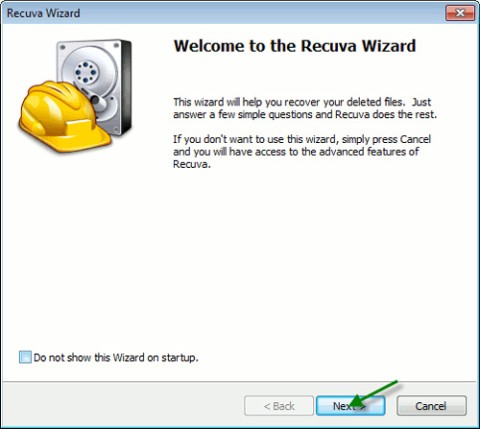

以下の記事では、Windows 7で削除されたデータを復元するためのサポートツールRecuva Portableの基本操作をご紹介します。Recuva Portableを使えば、USBメモリにデータを保存し、必要な時にいつでも使用できます。このツールはコンパクトでシンプルで使いやすく、以下のような機能を備えています。

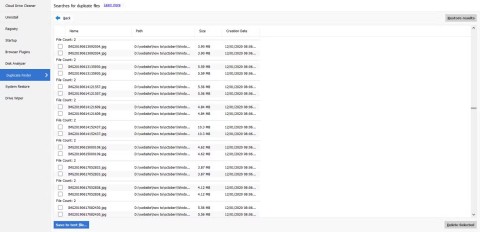

CCleaner はわずか数分で重複ファイルをスキャンし、どのファイルを安全に削除できるかを判断できるようにします。

Windows 11 でダウンロード フォルダーを C ドライブから別のドライブに移動すると、C ドライブの容量が削減され、コンピューターの動作がスムーズになります。

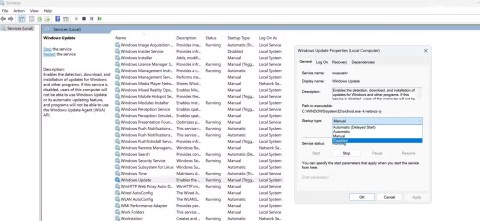

これは、Microsoft ではなく独自のスケジュールで更新が行われるように、システムを強化および調整する方法です。

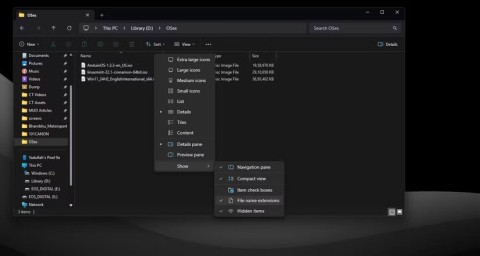

Windows ファイルエクスプローラーには、ファイルの表示方法を変更するためのオプションが多数用意されています。しかし、システムのセキュリティにとって非常に重要なオプションが、デフォルトで無効になっていることをご存知ない方もいるかもしれません。

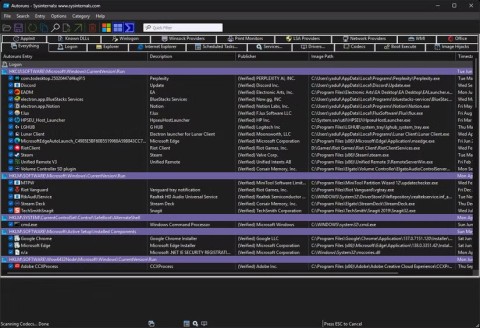

適切なツールを使用すれば、システムをスキャンして、システムに潜んでいる可能性のあるスパイウェア、アドウェア、その他の悪意のあるプログラムを削除できます。

以下は、新しいコンピュータをインストールするときに推奨されるソフトウェアのリストです。これにより、コンピュータに最も必要な最適なアプリケーションを選択できます。

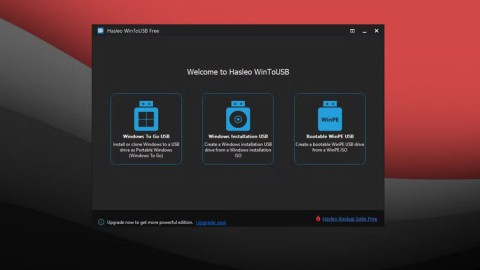

フラッシュドライブにオペレーティングシステム全体を保存しておくと、特にノートパソコンをお持ちでない場合、非常に便利です。しかし、この機能はLinuxディストリビューションに限ったものではありません。Windowsインストールのクローン作成に挑戦してみましょう。

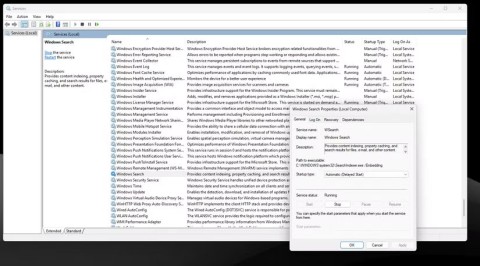

これらのサービスのいくつかをオフにすると、日常の使用に影響を与えずに、バッテリー寿命を大幅に節約できます。

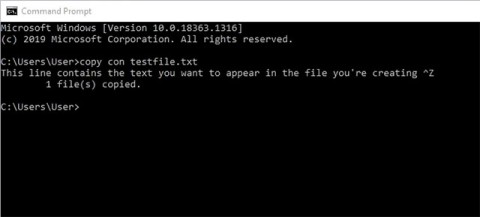

Ctrl + Z は、Windows で非常によく使われるキーの組み合わせです。基本的に、Ctrl + Z を使用すると、Windows のすべての領域で操作を元に戻すことができます。

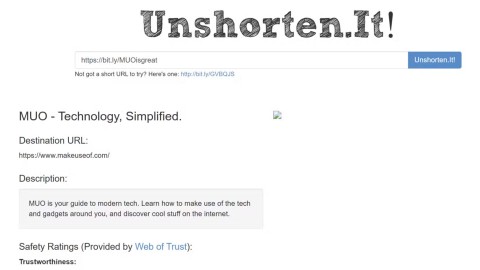

短縮URLは長いリンクを簡潔にするのに便利ですが、実際のリンク先を隠すことにもなります。マルウェアやフィッシング詐欺を回避したいのであれば、盲目的にリンクをクリックするのは賢明ではありません。

長い待ち時間の後、Windows 11 の最初のメジャー アップデートが正式にリリースされました。

PCのハードドライブに数千枚の写真が溜まり、フォルダ名がめちゃくちゃで欲しい写真を探すのが大変なら、本当にストレスですよね。全体のアルバムを漁るのも時間の無駄です。専門の写真整理プログラムがこの問題を完璧に解決してくれます。

Windows で Win+G ショートカットが機能しないのは困りものですか? 簡単な再起動から高度な解決策まで、ゲーム バーの問題に関する実証済みのトラブルシューティング手順を見つけて、ゲーム ツールバーを簡単に復元しましょう。

Windows 11のネットワークブリッジエラーでお困りですか?この包括的なガイドでは、接続の問題を解決し、ネットワーク設定を最適化して、迅速にオンライン状態に戻るための実証済みのトラブルシューティング手順をご案内します。シームレスなブリッジ接続のための専門家のヒントもご覧ください。

Windows 11 で Android Studio エミュレータのエラーに悩まされていませんか?クラッシュ、ブラックスクリーン、HAXM のエラーといったよくある問題に対する実証済みの解決策をご紹介します。今すぐ開発環境をスムーズに稼働させましょう。

Windows 11のストレージセンスを活用して、不要なファイルを自動的に削除し、ストレージを管理し、PCをスムーズに動作させる方法をご紹介します。最適な結果を得るためのヒントを交えたステップバイステップガイドです。

Windows 11でDiscordのアップデートループやクラッシュに悩まされていませんか?実証済みのステップバイステップの解決策で、問題を迅速に解決し、シームレスなゲームチャットを取り戻しましょう。最新の2026パッチにアップデートされています。

マルチGPU構成のWindows 11で透明化の問題に悩まされていませんか?スムーズな映像を復元し、パフォーマンスを向上させ、ちらつきを解消する実証済みの解決策をご紹介します。ゲーマーとクリエイターのためのステップバイステップガイドです。

Windows 11でPowerShell ISEの非推奨エラーに悩まされていませんか?実証済みのステップバイステップの解決策で、スクリプト作成のパワーを回復しましょう。もうイライラする必要はありません。今すぐスムーズにコーディングに戻りましょう!

Windows 11のTaskbarXでアイコンが中央揃えにならないエラーでお困りですか?タスクバーのアイコンを簡単に再配置するためのステップバイステップの修正方法をご紹介します。最新の調整でシームレスな体験を実現します。

Windows 11 ノートパソコンのバッテリー残量が減らなくてお困りですか?この厄介な問題を解決し、バッテリー寿命を楽々と最適化する実証済みの解決策をご紹介します。ステップバイステップのガイド付き。

Windows 11でWebDAVドライブがマッピングされない問題でお困りですか?WebDAVドライブがマッピングされないエラーを迅速に解決し、ネットワークドライブへのシームレスなアクセスを回復するための、実証済みのステップバイステップの解決策をご紹介します。最適なパフォーマンスを実現するための最新のトラブルシューティングのヒントも掲載しています。

Windows 11 オーディオインターフェース ASIO ドライバーのエラーでお困りですか? シームレスなオーディオ制作を復元するための実証済みの解決策をご紹介します。ミュージシャンやプロデューサーのためのステップバイステップのソリューションです。

Windows 11でWallpaper Engineがクラッシュして困っていませんか?クラッシュを修復し、パフォーマンスを最適化し、滑らかなアニメーション壁紙を復元するための実証済みのトラブルシューティング手順をご紹介します。今すぐデスクトップを元の状態に戻しましょう!

Windows 11のFace IDカメラのIRエラーでお困りですか?実証済みのトラブルシューティング手順で、顔認識を復元し、スムーズなログインを実現しましょう。簡単な解決策と専門家のヒントも掲載しています。

Windows 11のタスクバーの余白やサイズに問題がありますか?余分なスペースをなくし、サイズ変更の問題を解決し、タスクバーをスムーズに操作できるようにする、実証済みの修正方法をご紹介します。すべてのユーザー向けのステップバイステップガイドです。