マイクロソフトは世界最強の量子コンピュータを開発中だ

マイクロソフトは、世界的な量子コンピューティング研究において依然として大きな力を持っています。

この記事では、オープンソースのパスワードクラッキングツールを使用して 3 つの異なるパスワードをテストし、パスワードのセキュリティに関してはどの方法が実際に機能するかを調べました。

目次

オンライン サービスでアカウントを作成すると、通常、プロバイダーはサーバー上でログイン情報を暗号化します。これは、パスワード用の一見一意のランダムな文字と数字の文字列である「ハッシュ」を作成するアルゴリズムを使用して行われます。もちろん、これは完全にランダムなわけではなく、パスワードだけが生成できる非常に特殊な文字列ですが、訓練されていない目には混乱しているように見えます。

単語をハッシュに変換するのは、ハッシュを再び単語に「デコード」するよりもはるかに高速で簡単です。したがって、パスワードを設定すると、ログインしているサービスはパスワードをハッシュ化し、その結果をサーバー上に保存します。

このパスワード ファイルが漏洩した場合、ハッカーはパスワードを解読してその内容を見つけ出そうとします。パスワードの暗号化は復号化よりも速いため、ハッカーは潜在的なパスワードを入力として受け取り、サーバーと同じ方法を使用して暗号化し、その結果をパスワード データベースと比較するシステムを設定します。

潜在的なパスワードのハッシュがデータベース内のいずれかのエントリと一致する場合、ハッカーはすべての試行が試行された潜在的なパスワードと一致することを知ることができます。

この記事で生成されたパスワードのいくつかを解読してみて、それがいかに簡単か確認してみましょう。これを実現するために、この例では、誰でも使用できる無料のオープンソースのパスワードクラッキングツールであるHashcat を使用します。

これらのテストでは、次のパスワードを解読する例を示します。

次に、MD5 を使用してパスワードを暗号化します。保存されたパスワード ファイル内のパスワードは次のようになります。

今、それらを解読する時が来ました。

まず、最も一般的なパスワード攻撃方法の 1 つである辞書攻撃を実行してみましょう。これは、ハッカーが潜在的なパスワードのリストを取得し、Hashcat にそれらを MD5 に変換するように要求し、パスワードのいずれかが上記の 3 つのエントリと一致するかどうかを確認するという単純な攻撃です。このテストでは、史上最大のパスワード漏洩の一つであるファイル「rockyou.txt」を辞書として使用します。

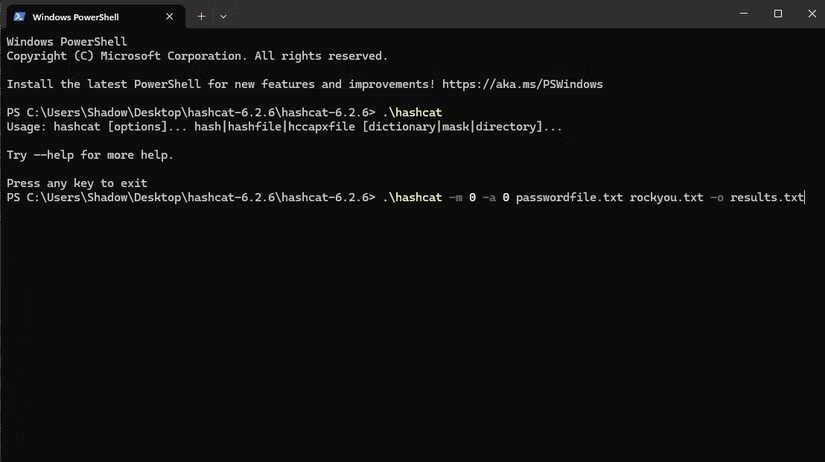

クラッキングを開始するために、記事の著者は Hashcat フォルダーに移動し、空白部分を右クリックして [ターミナルで開く] をクリックしました。ターミナルが開いて Hashcat ディレクトリに設定されたので、次のコマンドで Hashcat アプリケーションを起動します。

.\hashcat -m 0 -a 0 passwordfile.txt rockyou.txt -o results.txtコマンドの実行内容は次のとおりです。

rockyou は巨大でしたが、Hashcat はそれをすべて 6 秒で処理しました。結果のファイルでは、Hashcat はパスワード 123456 を解読したが、パスワード Susan と Bitwarden は未解読のままであると示されています。これは、rockyou.txt ファイルで 123456 が他の誰かによって使用されていたものの、Susan や Bitwarden というパスワードを使用した人は他にいなかったため、この攻撃を生き延びるのに十分なセキュリティが確保されていたことを意味します。

辞書攻撃は、大規模なパスワード リストにあるパスワードと同じパスワードが使用されている場合に効果的です。これらは迅速かつ簡単に実装できますが、辞書にないパスワードを解読することはできません。したがって、本当にパスワードをテストしたい場合は、ブルート フォース攻撃を使用する必要があります。

辞書攻撃が事前に設定されたリストを取得して、それを 1 つずつ変換するだけである場合、ブルート フォース攻撃は、考えられるあらゆる組み合わせを使用して同じことを行います。実装が難しく、時間がかかりますが、最終的にはあらゆるパスワードを解読できるようになります。すぐにわかるように、その能力を身につけるには長い時間がかかることもあります。

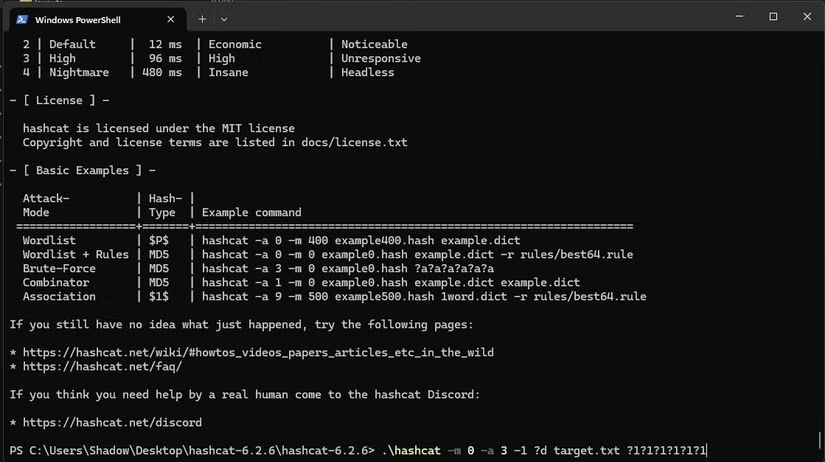

以下は、「実際の」ブルート フォース攻撃を実行するために使用されるコマンドです。

.\hashcat -m 0 -a 3 target.txt --increment ?a?a?a?a?a?a?a?a?a?a -o output.txtコマンドの実行内容は次のとおりです。

このひどいマスクを使用しても、パスワード 123456 は 15 秒以内に解読されます。最も一般的なパスワードですが、最も弱いパスワードの 1 つです。

パスワード「Susan48!」ずっと良くなりました - コンピューターによると、解読には 4 日かかります。しかし、一つ問題があります。スーザンのパスワードに重大な欠陥があると記事で書かれていたのを覚えていますか?最大の間違いは、パスワードが予測可能な方法で作成されることです。

パスワードを作成するときは、特定の要素を特定の場所に配置することがよくあります。パスワード作成者のスーザンは、最初は「susan」を使用しようとしましたが、大文字と数字を追加するように求められたことは想像に難くありません。覚えやすくするために、最初の文字を大文字にして、最後に数字を追加しました。その後、おそらくログイン サービスが記号を要求したため、パスワード設定者がそれを末尾に追加しました。

したがって、マスクを使用して、Hashcat に特定の場所の特定の文字のみを試すように指示し、パスワードを作成するときに推測するのがいかに簡単であるかを悪用することができます。このマスクでは、「?u」はその位置で大文字のみを使用し、「?l」は小文字のみを使用し、「?a」は任意の文字を表します。

.\hashcat -m 0 -a 3 -1 ?a target.txt ?u?l?l?l?l?a?a?a -o output.txtこのマスクを使用して、Hashcat は 4 日よりもはるかに速い 3 分 10 秒でパスワードを解読しました。

Bitwarden のパスワードは 10 文字で、予測可能なパターンは使用されていないため、解読するにはマスクなしのブルート フォース攻撃が必要になります。残念ながら、Hashcat にそれを実行するよう依頼したところ、可能な組み合わせの数が整数の制限を超えているというエラーが発生しました。 IT セキュリティ専門家は、Bitwarden がパスワードを解読するのに 3 年かかったと述べているので、これは十分だ。

この記事が Bitwarden のパスワードを解読できない主な要因は、その長さ (10 文字) と予測不可能性です。したがって、パスワードを作成するときは、できるだけ長くし、記号、数字、大文字をパスワード全体に均等に分散するようにしてください。これにより、ハッカーがマスクを使用して各要素の位置を予測できなくなり、解読がはるかに困難になります。

おそらく、「文字配列を使用する」や「できるだけ長くする」といったパスワードに関する古い格言をご存知でしょう。これらの役立つヒントがなぜ推奨されるのかお分かりいただけたでしょうか。これらは、簡単に解読されるパスワードと安全なパスワードの主な違いです。

Microsoft Teamsのダウンロードエラー「予期せぬエラー」でワークフローが滞っていませんか?専門家によるステップバイステップガイドと、クイックフィックスと高度なヒントで、すぐに問題を解決できます。再インストールは不要です!

Teams 会議でブレイクアウトルームが表示されなくて困っていませんか?Teams でブレイクアウトルームが表示されない主な原因を解説します。ステップバイステップの解決方法に従って、数分でスムーズに機能するようにしましょう。主催者にも参加者にも最適です!

Microsoft Teams OneDriveのファイル同期エラーにうんざりしていませんか?ステップバイステップガイドに従って、Microsoft Teams OneDriveのファイル同期エラーを素早く解決しましょう。Teamsチャンネルでのスムーズな共同作業に役立つ実証済みの修正プログラムをご用意しています。今すぐエラーのないファイル同期を実現しましょう!

Microsoft Teamsがハードエラーでクラッシュするのにうんざりしていませんか? わずか数分で解決できる、実績のある2026レジストリ修正プログラムを入手しましょう。ステップバイステップガイド、スクリーンショット、そして永続的な問題解決のためのヒントをご紹介します。最新バージョンで動作します!

Microsoft Teamsチュートリアルヘルプのエラーでお困りですか?このよくある問題に対する、実証済みのステップバイステップの解決策をご覧ください。キャッシュをクリアし、Teamsを更新するなど、すぐにシームレスなコラボレーションを取り戻しましょう!

Microsoft Teamsでエラーが発生していますか?このMicrosoft Teamsのトラブルシューティングガイドでは、エラーを迅速に解決するための最初のチェックポイントをステップバイステップでご紹介します。接続、キャッシュ、アップデートに関するクイックフィックスで、スムーズなチャットを再開できます。

Outlook に Microsoft Teams アドインが表示されなくて困っていませんか?主な原因と簡単なステップバイステップの修正方法をご紹介します。Teams と Outlook のシームレスな連携を簡単に復元できます。最新バージョンでご利用いただけます。

公共Wi-FiでMicrosoft Teamsのネットワークエラーに悩まされていませんか?VPNの調整、ポートチェック、キャッシュクリアなどの即時修正で、通話や会議をスムーズに復旧できます。ステップバイステップガイドですぐに問題を解決できます。

Microsoft Teamsのステータスが「離席中」のままになって困っていませんか?アイドルタイムアウトや電源設定など、よくある原因と、すぐに「対応可能」に戻すためのステップバイステップの修正方法をご紹介します。最新のTeams機能にアップデートしました。

Microsoft Teamsのようこそ画面の起動ループに悩まされていませんか?Microsoft Teamsのようこそ画面の起動ループを解消するための実証済みのトラブルシューティング手順をお試しください。キャッシュのクリア、アプリのリセット、再インストールが可能です。数分でシームレスなコラボレーション環境を取り戻せます!

Microsoft Teams の遅延にイライラしていませんか?Microsoft Teams が遅い理由を解明し、2026 年に劇的に高速化するための 10 の実証済みヒントを適用して、スムーズなコラボレーションを実現しましょう。

Microsoft Teamsのショートカットエラーでワークフローが滞っていませんか?Microsoft Teamsのショートカットエラーや起動時のクラッシュを解決し、スムーズなコラボレーションを実現する実証済みの手順をご紹介します。素早く簡単に解決できる方法を解説しています。

Microsoft Teamsの会議参加エラーでお困りですか?直接リンクから解決方法をご確認ください。シームレスに参加するためのクイックフィックス - 技術的なスキルは必要ありません!

Chromebook で Microsoft Teams のログインエラーに困っていませんか?ログイン問題を素早く解決するためのステップバイステップの解決策をご紹介します。キャッシュのクリア、アプリのアップデートなど、スムーズなチームワークを実現しましょう。最新の Chrome OS で動作します!

Teamsのカレンダーがどこにあるのか分からず困っていませんか?Microsoft Teamsの同期に関する問題をステップバイステップで解決しましょう。専門家のヒントも満載で、カレンダービューを復元して簡単に同期できます。